5 Min. Lesezeit

Externe Kollaboration ohne Effizienzverlust: you share – we care

DRACOON

:

06.11.23 14:07

DRACOON

:

06.11.23 14:07

- Gastbenutzer ermöglichen in DRACOON die Integration externer Personen in interne Workflows ohne Effizienzverlust.

- Die externe Zusammenarbeit und der Datenaustausch werden dadurch einfacher, schneller und gleichzeitig sicherer.

- Datenschutz und Compliance können so gewährleistet werden, da die Zugriffsberechtigungen für die externe Zusammenarbeit zugeschnitten sind.

Die digitale Zusammenarbeit mit externen Parteien verkompliziert oft die einfachsten Dinge: Dateien austauschen ist umständlich, am Ende existieren mehrere kryptisch benannte Dateiversionen und die Einhaltung von Sicherheits- und Datenschutzbestimmungen ist, gelinde ausgedrückt, etwas fragwürdig.

Wir zeigen Ihnen, wie Sie in DRACOON mit Kunden, Partnern und Dienstleistern bequem in der Cloud zusammenarbeiten können, ohne dabei Abstriche bezüglich Datensicherheit, Datenschutz oder Effizienz machen zu müssen.

Was hinter diesem utopischen Versprechen steckt und wie Sie auch große Datenmengen sicher übertragen können? Das erfahren Sie hier.

Kleine und große Hürden beim externen Datenaustausch

Jeder kennt die Situation: Sie möchten mit jemandem eine Datei teilen, der oder die nicht in Ihrem Unternehmen arbeitet. Steuerunterlagen, eine Vertriebspräsentation, der Passierschein A38 für die Arbeitsagentur – das Übliche.

Oder die harte Tour: Wenn der Workflow mehr oder weniger ganz zum Stillstand kommt, weil Sie auf ein Fax oder einen Brief warten müssen, die CD einen Kratzer hat oder der USB-Stick verloren geht.

"Die Beispiele sind doch frei erfunden", denken Sie. "Niemand arbeitet heutzutage ..." – Oh doch! Denken Sie an Krankenakten, die (intern!) gefaxt werden oder Baupläne, die ausschließlich als CD auf Windows XP laufen (Randnotiz: In Japan werden für etwa 1.900 behördliche Verfahren immer noch Floppy Disks als Medium vorausgesetzt).

Es wäre alles so einfach, wenn Sie mit Externen zusammenarbeiten könnten wie mit Ihren internen Kollegen. Alle haben Zugriff auf die Dateien, die sie benötigen, alles synchronisiert sich von selbst und keine Datei verlässt jemals den Server Ihres Unternehmens. Eine Wunschvorstellung? Mitnichten.

Lösungsansätze bei der digitalen Kollaboration mit Extern

Wie also lassen sich Daten von A nach B übertragen, ohne einer Brieftaube einen USB-Stick ans Bein zu binden?

Nehmen wir das Beispiel von vorhin: Sie möchten digitale Unterlagen mit einer Steuerkanzlei teilen.

Variante 1: Sie erstellen einen Freigabe-Link für die Datei oder den Ordner, den Sie mit der Kanzlei teilen möchten.

Das ist aus mehreren Gründen problematisch. Durch den Medienbruch leidet die Effizienz und es entsteht schnell ein Versions-Chaos, denn jede Veränderung einer Datei erzeugt eine neue Dateiversion.

Variante 2: Sie erstellen der Kanzlei ein Benutzerkonto für Ihre Cloud-Umgebung.

Besser. Die Zusammenarbeit funktioniert jetzt reibungslos und die Daten verlassen Ihre Systeme nicht mehr. Aber perfekt ist diese Lösung auch nicht. Zum einen benötigen Sie dafür die Hilfe eines Administrators (der oder die hoffentlich nicht im Urlaub ist). Zum anderen kommt bei dieser Variante der Datenschutz-Kollege wild gestikulierend angelaufen, denn die Standard-Berechtigungen für Cloud-Benutzerkonten gewähren der Kanzlei Vollzugriff auf sensible Informationen, die sie gar nicht einsehen dürften.

Haben wir denn noch 1999? Müsste das alles nicht viel besser gehen heutzutage? Wenn Sie sich das auch fragen, haben Sie damit recht – und ja, es geht viel besser.

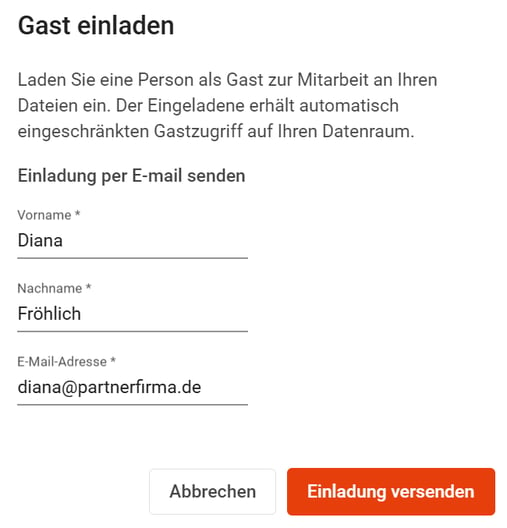

Vorhang auf für Variante 3: Sie laden die Kanzlei als Gastbenutzer in Ihren Datenraum ein.

Das Gastkonto erstellen Sie spontan einfach selbst mit wenigen Klicks, einen Admin brauchen Sie dafür nicht. Innerhalb von Minuten erhält der Mitarbeitende Ihrer Kanzlei die E-Mail-Einladung und hat Zugriff auf jeden notwendigen Datenraum mit allen relevanten Dateien. Die Berechtigungen sind dabei automatisch so eingestellt, dass die Kanzlei nur Informationen einsehen kann, die sie für die Zusammenarbeit auch benötigt. Die weitere Zusammenarbeit funktioniert jetzt ebenso intuitiv und reibungslos wie mit Ihren internen Kollegen.

Und der Datenschutzbeauftragte? Der lebt glücklich und zufrieden bis ans Ende seiner Tage.

Gastbenutzer: die Lösung aller Probleme?

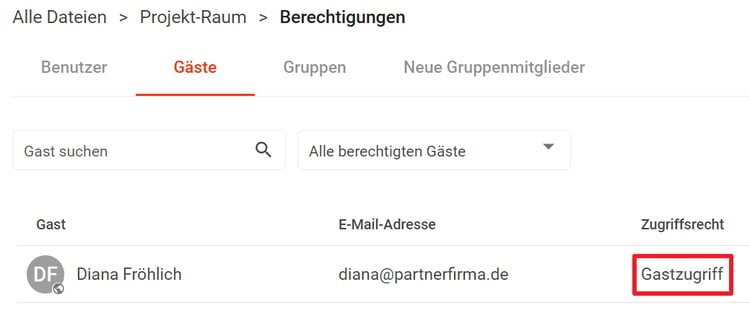

Gastbenutzer bzw. Guest User heißen bei DRACOON Benutzerkonten, die speziell für die Kollaboration mit unternehmensexternen Personen zugeschnitten sind. Heißt: Sie haben in der Cloud alle Berechtigungen, die sie für die effiziente und sichere Zusammenarbeit benötigen aber nicht mehr, um die Compliance nicht zu gefährden.

Welche Vorteile bieten Gastbenutzer in DRACOON?

- Die externe Kollaboration erfolgt einfach und sicher

- Der Datenaustausch funktioniert schnell und unkompliziert auf allen gängigen Geräten und Betriebssystemen

- Prozesse und Daten verlassen niemals Ihre internen Systeme

- Der Workflow ist intuitiv und benötigt keinen Administrator

- Der Zugriff ist für die Compliance-konforme Zusammenarbeit zugeschnitten und kann zeitlich befristet werden

Intuitiv, schnell und sicher – ohne Abstriche bei der Compliance

Gastbenutzer ermöglichen die Integration externer Personen in interne Workflows, ohne dabei die Sicherheit, den Datenschutz oder andere Compliance-Aspekte zu gefährden. Sie unterscheiden sich jedoch erst beim genaueren Hinsehen von normalen Benutzerkonten. Diese Details sind allerdings essenziell, wenn es darum geht, die Kontrolle zu wahren und Compliance-Anforderungen gerecht zu werden.

Beginnen wir jedoch zuerst bei der verbesserten Effizienz.

Schnellere Prozesse

Die Zusammenarbeit mit Gastbenutzern fühlt sich im Alltag genauso intuitiv und einfach an wie mit Ihren internen Kollegen. Logisch, denn die Prozesse bleiben dieselben. Sie müssen Ihre extern Mitarbeitenden somit nicht konstant bei der Hand nehmen und Dinge für sie erledigen, weil ihnen alle nasenlang die Berechtigungen für etwas fehlen. Mit der gesteigerten Effizienz sinken dann automatisch auch die damit verbundenen Kosten.

Hinzu kommt, dass Gastbenutzer im Handumdrehen von Raum-Administratoren hinzugefügt und von Benutzermanagern gesperrt, gelöscht oder mit einem Ablaufdatum versehen werden können. Sie sind somit seltener auf die Verfügbarkeit eines normalen Administrators angewiesen.

Mehr Sicherheit

Warum machen Gastbenutzer die Zusammenarbeit mit Externen sicherer? Zum einen müssen Daten Ihre internen Systeme für die Zusammenarbeit nicht mehr verlassen. Zum anderen kann optional(!) festgelegt werden, dass Gastbenutzer ihr Konto zwingend mit einer Zwei-Faktor-Authentifizierung (2FA) schützen müssen, was das Risiko eines erfolgreichen Angriffs verringert. Beides schützt die Integrität der Unternehmensdaten.

Wenn Sie 2FA für (normale) Benutzer aktivieren, sind automatisch alle Benutzerkonten an diese Regelung gebunden und müssen bei der Anmeldung dieselbe Authentifizierungsmethode verwenden. Bei Gastbenutzern können sich diese Regeln von Benutzer zu Benutzer unterscheiden und müssen nicht einheitlich sein. Es sind also nicht alle Gastbenutzer automatisch an dieselben Regeln gebunden.

Stärkere Kontrolle und Sicherstellung der Compliance

Die Berechtigungen eines Gastbenutzers sind für die reibungslose Kollaboration zugeschnitten, ohne dabei den Datenschutz oder andere Compliance-Anforderungen zu gefährden.

Dieser Punkt lässt sich am besten damit beschreiben, was Gastbenutzer nicht dürfen:

- Dateianfragen und -freigaben erstellen oder Freigabe-Links verwalten.

- Dateien endgültig löschen und den Papierkorb eines Datenraums leeren.

- Eine digitale Unterzeichnung von PDF-Dateien initiieren (DRACOON Premium).

- Zu Gruppen hinzugefügt und somit über Gruppenmitgliedschaften auf Datenräume berechtigt werden.

- Einsehen, welche weiteren Gastbenutzer im jeweiligen Datenraum (oder DRACOON insgesamt) vorhanden sind.

(Ausnahme: Lädt ein anderer Gastbenutzer eine Datei in den Datenraum hoch, wird dessen Name als Bearbeiter der Datei angezeigt.) - Zu Raum-Administratoren ernannt werden und dadurch andere Benutzer zu Datenräumen einladen oder eigene Datenräume erstellen.

- Administrativen Rollen zur allgemeinen Verwaltung von DRACOON übernehmen.

- Sich mit etwas anderem als mit ihrer E-Mail-Adresse als Benutzername bei DRACOON einloggen und ein Active-Directory-Konto oder OpenID Connect zur Authentifizierung für DRACOON verwenden.

Das sind eine ganze Menge Einschränkungen, doch jede davon hat ihre Notwendigkeit, um den Datenschutz und die Compliance zu gewährleisten. In der täglichen Zusammenarbeit werden Ihnen diese Beschränkungen auch kaum auffallen, denn alle wichtigen Funktionen für die reibungslose Zusammenarbeit sind nach wie vor vorhanden.

Berechtigungen eines Gastbenutzers in DRACOON

Gastbenutzer dürfen alles, was sie für die reibungslose Zusammenarbeit im Alltag benötigen.

Was Gastbenutzer dürfen:

- Hoch- und Herunterladen von Dateien

- Überschreiben vorhandener Dateien durch Neufassungen

- Umbenennen, Verschieben und Kopieren von Dateien (innerhalb des Datenraums, z. B. in Unterordner)

- Anlegen von Ordnern

- Ändern der Dateiklassifikation

- Festlegen eines Ablaufdatums für Dateien

- Hinzufügen einer Beschreibung und von Kommentaren zu Dateien

- Löschen von Dateien (nur Verschieben in den Papierkorb, nicht endgültiges Löschen)

- Einsehen des Papierkorbs und Wiederherstellen gelöschter Dateien bzw. früherer Dateiversionen aus dem Papierkorb

Sie sehen, der Arbeitsablauf im Alltag ist in keiner Weise gefährdet, durch fehlende Berechtigungen unvorhergesehen zum Stillstand zu kommen. Zudem wurden alle präventiven Vorkehrungen getroffen, dass sich niemand im Unternehmen die Frage stellen muss, ob ein Mitarbeitender von extern möglicherweise Berechtigungen in Ihrem System hat, die er oder sie gar nicht haben dürfte.

Sie nutzen bereits DRACOON und möchten wissen, wie Sie Gastbenutzer einladen und deren Berechtigungen verwalten können? Auf unserer Support-Seite für Gastbenutzer finden Sie alle nötigen Informationen:

- Wie Sie Gastbenutzer zu einem Datenraum einladen und hinzufügen

- Wie Sie Berechtigungen eines Gastbenutzers im Datenraum anpassen

- Wie Sie Gastbenutzer aus einem Datenraum entfernen

- Wie Sie Gastbenutzerliste kontrollieren und Gastbenutzer löschen

- Wie Sie Gastbenutzer in reguläre, interne Benutzer umwandeln (und umgekehrt)

Sie sind noch auf der Suche nach einer intuitiven, sicheren und gleichzeitig datenschutzkonformen Business-Cloud-Lösung? Probieren Sie doch einfach einmal unsere 14-tägige Testversion von DRACOON aus, Sie werden überrascht sein, wie schnell Sie sich zurechtfinden.

Artikel nach Kategorien

- News (103)

- Compliance (93)

- Datenschutz & DSGVO (91)

- Produkt & Features (75)

- Wertvolle Tipps & Use Cases (71)

- Compliance, Datenschutz & DSGVO (59)

- Datenaustausch & Datentransfer (50)

- Gesundheitswesen (33)

- Finanzwesen (27)

- Integration & Partner (23)

- API (22)

- Finance (22)

- Behörden & Kommunen (18)

- THE NEXT STEP (18)

- Health (16)

- Valuable Tips & Use Cases (15)

- Human Resources (14)

- KRITIS (14)

- Steuerberater (13)

- Steuerberater, Wirtschaftsprüfer & Rechtsanwälte (13)

- Wirtschaftsprüfer & Rechtsanwälte (13)

- Auszeichnungen (11)

- Product & Features (8)

- Data Exchange & Data Transfer (7)

- Women in IT (5)

- Microsoft Office365 (4)

- Compliance, Data Privacy & GDPR (3)

- 6 Fragen an... (2)

- Authorities and Communes (2)

- Outlook (2)

- Teams & Co. (2)

Die 5 größten Datenschutzrisiken beim Einsatz von KI im Gesundheitswesen

Gesundheitsorganisationen, die künstliche Intelligenz einsetzen, stehen vor einem Sicherheitsparadox. KI-Systeme versprechen schnellere Diagnosen,...

Wie österreichische Fertigungsunternehmen geistiges Eigentum in Lieferketten schützen

Österreichische Fertigungsunternehmen stehen vor einer dauerhaften Herausforderung: den Schutz geistigen Eigentums, das sich durch komplexe,...

1 Min. Lesezeit

6 Tipps, wie Sie gut organisiert von zuhause aus arbeiten

Sorgen Sie für einen festen Arbeitsplatz im Homeoffice, der über eine passende Arbeitshöhe und einen ergonomischen Stuhl verfügt, um Produktivität...

1 Min. Lesezeit

Homeoffice & Datenschutz stressfrei umsetzen mit DRACOON

Die Hürden beim Datenschutz im Homeoffice Homeoffice und Datenschutz: Durch den pandemiebedingten Heimarbeits-Trend wird vielen Unternehmen...

DRACOON API und PowerShell: ein starkes Duo für Prozessoptimierung Automatisierung

Ein Gastbeitrag von Philip Lorenz