8 Min. Lesezeit

E-Mail-Verschlüsselung - so können Sie Dateien sicher und DSGVO-konform versenden und empfangen

Eva Janik

:

18.10.22 00:00

Eva Janik

:

18.10.22 00:00

- E-Mail-Verschlüsselung ist für den sicheren und DSGVO-konformen Datenaustausch unerlässlich, um sensible Informationen und personenbezogene Daten vor unbefugtem Zugriff zu schützen

- Verschiedene Verschlüsselungsmethoden, einschließlich Ende-zu-Ende- und Transportverschlüsselung, bieten effektiven Schutz gegen Manipulationen und unbefugtes Lesen durch Dritte.

- Die Herausforderungen bei der E-Mail-Verschlüsselung liegen in der Implementierung und wahrung der Nutzerfreundlichkeit; gängige Methoden wie S/MIME und OpenPGP können sehr komplex in der Anwendung sein.

- DRACOON for Outlook bietet eine einfache Lösung für die E-Mail-Verschlüsselung, indem es E-Mails und Anhänge automatisch in verschlüsselte PDF-Dateien umwandelt und diese in sicheren Datenräumen speichert.

- Erfahren Sie außerdem, wie E-Mail-Verschlüsselung funktioniert und wie Sie mit DRACOON for Outlook E-Mails einfach und sicher verschlüsseln können, um Datenschutzvorgaben einzuhalten und die Datensicherheit zu gewährleisten.

Was Sie über die Verschlüsselung von E-Mails wissen sollten

Dass E-Mails für einen sicheren und DSGVO-konformen Versand verschlüsselt werden müssen, ist nicht nur in IT-Expertenkreisen schon seit Jahren bekannt. Und dennoch: vor der Implementierung einer Lösung zur Verschlüsselung ihrer E-Mails schrecken viele Unternehmen nach wie vor zurück.

Sie fürchten, dass eine solche Lösung ihre E-Mail-Kommunikation mit Mitarbeitern, Partnern, Zulieferern und Kunden erschweren und be-, wenn nicht sogar ganz verhindern könnte. Und sie vermuten, dass die Implementierung und Unterhaltung einer Verschlüsselungslösung für ihre IT-Abteilungen mit einem erheblichen Arbeitsaufwand verbunden wäre – was zwar sein kann aber nicht sein muss.

Datenschutz und Datensicherheit der Unternehmen leiden erheblich unter diesen Bedenken. Unnötig nehmen sie ein erhöhtes Risiko in Kauf, vertrauliche Inhalte in falsche Hände gelangen zu lassen. Und: laufen Gefahr, gegen die Vorgaben der EU-DSGVO zu verstoßen.

Denn es existieren längst Verschlüsselungslösungen, mit denen Nutzerfreundlichkeit und Sicherheit in Einklang gebracht werden, die sich problemlos und schnell in bestehende E-Mail-Dienste integrieren lassen können. Selbst MS Outlook lässt sich mit ihrer Hilfe problemlos ganz und gar EU-DSGVO-konform nutzen.

Warum sollte man E-Mails verschlüsseln?

Ein weit verbreitetes Phänomen, das sich im Arbeitsalltag immer wieder stellt, ist der Empfang von E-Mails, die unter falschem Namen versandt oder nachträglich manipuliert worden sind. Cyberkriminelle versuchen so, getarnt als Mitarbeiter eines Unternehmens, an relevante Unternehmensinformationen zu gelangen oder unbemerkt Malware ins Opfer-System einzuschleusen.

Gegen Ersteres hilft die Zertifizierung der E-Mails. Unter Zuhilfenahme eines Zertifikats kann der Absender verifizieren, dass es sich tatsächlich um ihn, und nicht einen unbekannten Dritten handelt.

Eine E-Mail lässt sich so einfach lesen wie eine Postwurfsendung – schlimmer noch: Sie lässt sich auch manipulieren, indem beispielsweise gefälschte Links hinzugefügt werden, wodurch gefährliche Malware ins Unternehmensnetz gelangen kann - sofern sie nicht effektiv verschlüsselt ist.

Dringen dann Firmengeheimnisse, Kundendaten, Angebote oder Vertragsunterlagen an die Öffentlichkeit oder werden sie von Dritten abgefangen, kann dies unangenehme finanzielle und juristische Folgen haben – ganz zu schweigen vom Imageverlust.

Deshalb sollten E-Mails stets verschlüsselt versandt werden.

Welche Rolle spielt der Datenschutz beim E-Mail-Versand?

Seit Inkrafttreten der Europäischen Datenschutz-Grundverordnung (EU-DSGVO) im Jahr 2018 spielen Datenschutz und Datensicherheit in Unternehmen eine immer größere Rolle – auch und gerade im Rahmen der E-Mail-Kommunikation.

In den Artikeln 6, 32 und 34 nimmt die EU-DSGVO auf Verschlüsselungsmaßnahmen zur Wahrung von Datenschutz und Datensicherheit Bezug. Neben der Pseudonymisierung wird sie in der Verordnung als einzig konkrete Maßnahme aufgeführt, mit der Unternehmen Risiken hinsichtlich der Sicherheit, der von ihnen gespeicherten und bearbeiteten personenbezogenen und personenbeziehbaren Daten effektiv reduzieren können. Kommt es zu einer erfolgreichen Kompromittierung ihrer E-Mail-Datenspeicher und zu einem Missbrauch der dort gelagerten personenbezogenen und personenbeziehbaren Daten, haben sie mit teils erheblichen Bußgeldern zu rechnen. Haben sie jedoch eine effektive Verschlüsselungslösung implementiert, kann dies strafmildernd berücksichtigt werden.

Die Implementierung einer Verschlüsselungslösung in den E-Mail-Versand lohnt sich also in mehrfacher Hinsicht.

Welche Rolle spielt die Informationssicherheit beim E-Mail-Versand?

Mindestens ebenso sehr, wenn nicht noch mehr, spielt in vielen Unternehmen die Sicherheit der nicht-personenbezogenen und nicht-personenbeziehbaren Geschäftsinformationen eine Rolle. Auch Informationen zum Einkauf, zur Produktion, zur Logistik und zum Vertrieb müssen vor einem Zugriff durch unberechtigte Dritte geschützt werden. Leicht kann es sonst zu Problemen mit Partnern, Zulieferern und Geschäftskunden kommen. Stehen im Fall der Verbreitung von Insiderwissen doch schnell sicher geglaubte Geschäftsmodelle, Produktgeheimnisse und Bonitäten vor dem Aus. Unternehmen haben der Sicherstellung der Informationssicherheit aller Geschäftsdaten – der Vertraulichkeit, Integrität und Verfügbarkeit aller E-Mail-Inhalte – deshalb oberste Priorität einzuräumen.

Welche Möglichkeiten der E-Mail-Verschlüsselung gibt es?

Mit E-Mail-Verschlüsselungsverfahren kann die elektronische Kommunikation vor unbefugtem Zugriff geschützt werden. Hier stehen zwei Varianten zur Auswahl.

Eine Variante ist die serverseitige Verschlüsselung. Hier befindet sich der Schlüssel auf dem Server: Der Anwender übergibt die Daten unverschlüsselt an den Provider, der sie dann seinerseits verschlüsselt. Den Schlüssel besitzt ausschließlich der Provider. Das Problem dabei: die serverseitige Verschlüsselung bietet kaum Schutz vor Drittparteien. Zudem können Fehlkonfigurationen auf der Zugriffsebene dazu führen, dass die Verschlüsselung weitgehend wirkungslos bleibt.

Eine andere – sicherere – Variante ist die clientseitige Verschlüsselung. Sämtliche Ver- und Entschlüsselungsvorgänge finden dabei ausschließlich auf dem Endgerät des Nutzers statt. Die Schlüssel werden beim Client erzeugt – liegen also im Besitz des Anwenders. Diese Variante bietet mehr Schutz vor Einsichtnahmen durch unberechtigte Dritte – vor Außen- und Innentätern, wie vor Provider-Mitarbeitern.

Was sind die Herausforderungen bei der E-Mail-Verschlüsselung?

Hinzu kommen noch zwei Arten der Übertragungsverschlüsselung. Im Allgemeinen unterscheidet man hier zwischen Transport- und Ende-zu-Ende-Verschlüsselung.

Bei der Transportverschlüsselung wird der Transportkanal zwischen Sender und Empfänger verschlüsselt. Hierbei kommt das kryptografische Protokoll TLS (Transport Layer Security) zum Einsatz. Metadaten, wie Absender, Empfänger, Betreff oder Versandzeit, sind dann während der Datenübertragung nicht für Dritte einsehbar. Das Problem: transportverschlüsselte E-Mails sind häufig nur streckenweise – nicht aber über den gesamten Transportweg – abgesichert. Sowohl beim E-Maildienstanbieter als auch an den Web-Knotenpunkten liegen sie im Klartext vor. Cyberkriminelle können sie dann leicht über einen Man-in-the-Middle-Angriff abfangen, kopieren oder sogar verändern.

Ein anderer Ansatz ist die Ende-zu-Ende-Verschlüsselung. Statt der einzelnen Abschnitte im Versandkanal wird hier der Inhalt einer E-Mail verschlüsselt. Nur Sender und Empfänger können die E-Mail im Klartext lesen. Beide verfügen bei diesem Ansatz über ein Schlüsselpaar – einen öffentlichen und einen privaten Schlüssel. Die tauschen sie untereinander aus und integrieren sie in ihre E-Mail-Systeme. Weder die am Transfer beteiligten E-Maildienstanbieter noch potenzielle Angreifer können ihren E-Mailverkehr lesen oder manipulieren. Nur dieser Ansatz kann Vertraulichkeit, Authentizität und Integrität der E-Mail-Kommunikation sicherstellen.

Die gängigsten Verschlüsselungsverfahren und ihre Schwächen

Bei Ende-zu-Ende-Verschlüsselungen kommen in aller Regel die Verschlüsselungsverfahren S/MIME (Secure/Multipurpose Internet Mail Extensions) und OpenPGP (Pretty Good Privacy) zum Einsatz.

Das Problem des S/MIME-Verfahrens: Es setzt auf Zertifizierungsstellen als vertrauenswürdige Basis. Wer E-Mails mit S/MIME verschlüsseln will, muss sich bei einer Zertifizierungsstelle registrieren und ein Zertifikat beantragen.

Diese Stellen lassen sich aber durch Dritte kompromittieren. Leicht kann ein Geheimdienst oder eine gut ausgestattete Hackergruppe eine getarnte Zertifizierungsstelle betreiben oder eine bereits vorhandene unterwandern. Damit sind die Angreifer dann in der Lage, für beliebige Namen und Adressen Zertifikate auszustellen, denen die Betriebssysteme, Browser und E-Mail-Clients ihrer Opfer bedingungslos vertrauen. Sie können dann beispielsweise in fremden Namen E-Mails verschicken und eine verschlüsselte Antwort des Empfängers nutzen, um den Schlüssel zu ermitteln oder Hintertüren in S/MIME-Anwendungen einbauen. Sicherheitsexperten raten deshalb mittlerweile von der Nutzung von S/MIME ab.

Als sicherere Alternative gilt in Fachkreisen PGP beziehungsweise OpenPGP. Bei OpenPGP kommt ein auf Gegenseitigkeit aufbauendes Vertrauensmodell (Web of Trust) zum Einsatz, welches deutlich schwerer als S/MIME zu kompromittieren ist. Sender und Empfänger tauschen hier ihren öffentlichen Schlüssel über einen Keyserver aus und bestätigen sich so gegenseitig Identität und Vertrauenswürdigkeit. Im Prinzip ist PGP sicher – allerdings nur so lange, wie es den einzelnen Nutzern gelingt, ihre privaten Schlüssel geheim zu halten.

Das Problem, das beide Verfahren eint: sie sind umständlich in der Anwendung, wie in der Implementierung. So müssen die Schlüssel jährlich erneuert werden. Das ist nicht nur kostspielig, sondern auch ressourcenintensiv, da diese Aufgabe von erfahrenem IT-Fachpersonal durchgeführt werden muss. Dementsprechend schrecken viele IT-Abteilungen immer noch vor einer Implementierung zurück.

Von Vorteil wäre allerdings eine Lösung, die Sender und Empfänger den Austausch von Schlüsseln, wie er bei der in Outlook enthaltenen Mail-Verschlüsselung (S/MIME) erforderlich ist, erspart. Zusätzliche Sicherheit könnte eine Eingrenzung der zeitlichen Verfügbarkeit der E-Mail bieten, sodass sich unter Umständen auch die Bereitstellung der E-Mail vorzeitig beenden lässt, wenn es beispielsweise Anzeichen eines Cyberangriffs gibt.

Was sind die Vorteile einer E-Mail-Verschlüsselung?

Für die Nutzung sicherer Verschlüsselungsverfahren spricht also, dass die E-Mails vor dem Lesen unbefugter Dritter geschützt werden und sich außerdem die Identität des Absenders prüfen lässt. Darüber hinaus ist es wichtig, den E-Mail-Verkehr auf Unversehrtheit zu prüfen bzw. eventuelle Manipulationen nachträglich erkennbar zu machen – auch dies stellt die E-Mail-Vollverschlüsselung sicher.

Hierbei darf nicht vergessen werden, dass ein verschlüsselter Versand bei vertraulichem Inhalt nicht nur für die rechtskonforme Anwendung der DSGVO von Bedeutung ist, sondern auch für viele Kunden und Partner einen hohen Stellenwert hat. Hier sollten Unternehmen von Fall zu Fall entscheiden. Eine generelle Verschlüsselung ist womöglich nicht bei jeder Bestellbestätigung vonnöten, allerdings möchten einzelne Kunden vermutlich auch nicht, dass stets nachvollziehbar ist, was wann bestellt wurde. Hier können sich die Beteiligten am Art. 32 der DSGVO orientieren, wo von der „Eintrittswahrscheinlichkeit und Schwere des Risikos für die Rechte und Freiheiten natürlicher Personen“ die Rede ist. In jedem Fall erforderlich ist eine Verschlüsselung der E-Mail bei der Übertragung großer Datenmengen.

Scheinsicherheit - die Grenzen der E-Mail-Verschlüsselung

Viele glauben, das Thema E-Mail-Sicherheit sei mit deren Verschlüsselung bereits abgeschlossen. Doch der Schein trügt. Denn: auch verschlüsselte E-Mails können Malware enthalten.

Ein weiteres Problem: stellt sich heraus, dass die falsche Person eine E-Mail erhalten hat, kann die E-Mail nicht einfach zurückgenommen werden. Die Information steht dem falschen Empfänger dann weiterhin zur Verfügung.

So können Sie E-Mails verschlüsselt versenden

Die Anforderungen an die E-Mail-Verschlüsselung lassen sich jedoch auch über ein einfaches Outlook Add-In lösen: Indem E-Mail-Anhänge in beliebiger Größe ebenso wie komplette E-Mails automatisch in Download-Freigaben umgewandelt, verschlüsselt und DSGVO-konform versendet werden. Eine simple und einfache Lösung – gerade für KRITIS-Unternehmen, die besondere Anforderungen erfüllen müssen, wenn sie Daten via E-Mail übermitteln möchten. Der Begriff „Vollverschlüsselung“ bezieht sich dabei auf die Tatsache, dass sowohl die E-Mail-Nachricht als solche als auch etwaige Dateianhänge clientseitig verschlüsselt werden, bevor sie dem Empfänger bereitgestellt werden.

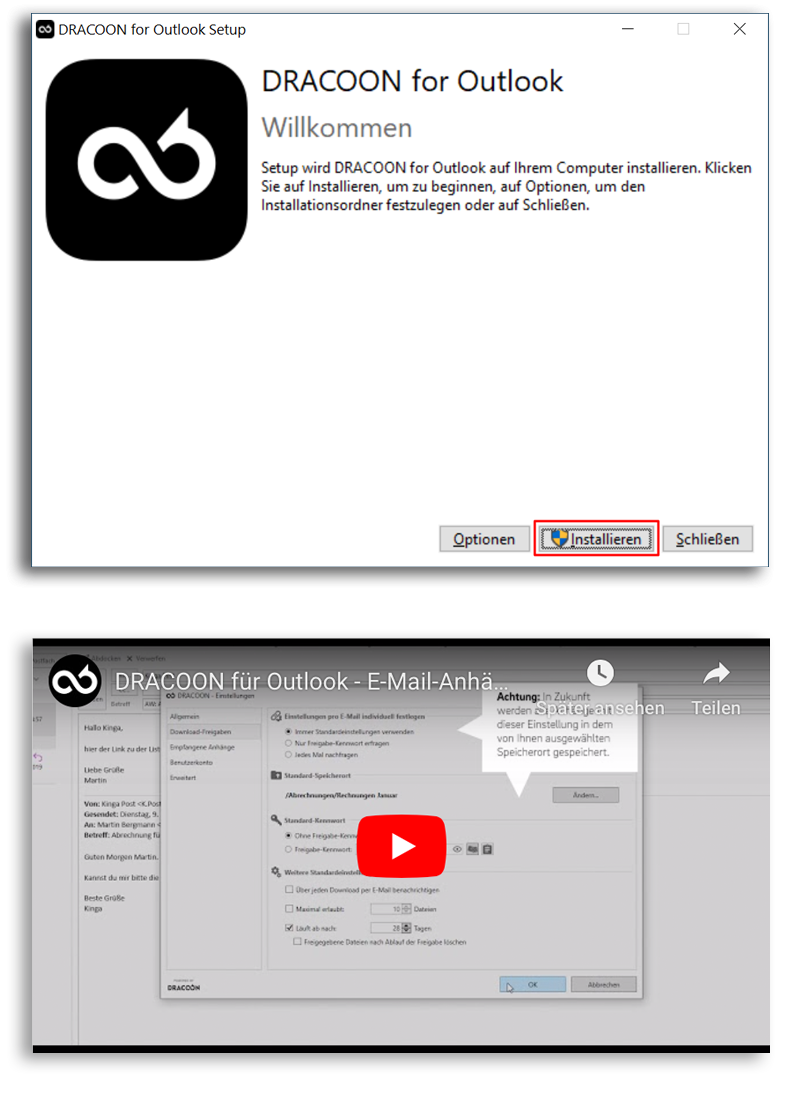

Eine einfache Lösung für die E-Mail-Verschlüsselung - DRACOON for Outlook

Hier gibt es eine nutzerfreundliche Alternative zu den gängigen Lösungen: DRACOON for Outlook. Microsoft Outlook ist in den meisten Unternehmen Standard, wenn es um den Empfang und Versand von E-Mails geht. Doch ist es nicht ganz einfach, mit dieser Lösung Sicherheit und Nutzerfreundlichkeit zu vereinbaren. Zudem stellt sich bei Microsoft, da es sich ja um ein US-amerikanisches Unternehmen handelt, stets die juristische Frage, ob die Vorgaben der DSGVO in der Praxis auch tatsächlich eingehalten werden.

Mit dem Add-In von DRACOON können Unternehmen MS Outlook nutzen, ohne dass sie Abstriche bei Datensicherheit, Datenschutz, Nutzer- und Anwenderfreundlichkeit machen müssen.

Automatisiert wird jede E-Mail-Nachricht in eine clientseitig verschlüsselte PDF-Datei umgewandelt und mitsamt Anhängen in einen verschlüsselten Datenraum auf DRACOON-Servern an deutschen Standorten hochgeladen. Der Empfänger erhält dann automatisch von DRACOON eine E-Mail mit einem kennwortgeschützten Freigabe-Link, über den er die PDF-E-Mail und die Anhänge sicher aus DRACOON herunterladen kann. Das Kennwort zum Link wird ihm vom Absender in einer separaten E-Mail zugeleitet.

Oft ist es jedoch gar nicht nötig, die komplette Mail zu verschlüsseln, da sich die sensiblen Informationen meist im Anhang der Mail befinden. Insofern reicht es oft schon, wenn lediglich der Anhang verschlüsselt verwendet wird.

DRACOON for Outlook zeigt: eine effektive E-Mail-Verschlüsselung kann auch nutzerfreundlich und leicht zu integrieren sein.

Letztlich hat der Absender nur noch einen einzigen zusätzlichen Arbeitsschritt auszuführen. Er muss ein Kennwort für die E-Mail generieren und dem Empfänger zusenden, damit dieser die E-Mail entschlüsseln kann. Einfacher geht sichere E-Mailkommunikation wirklich nicht.

Die Features der E-Mail-Verschlüsselung über DRACOON for Outlook

- Inhalt und Anhang einer durch DRACOON for Outlook vollverschlüsselten E-Mail werden nicht über reguläre Mailserver versendet und können somit nicht von Cyberkriminellen oder Server-Administratoren eingesehen werden. Auch DRACOON als Anbieter des Add-Ins ist hierzu nicht in der Lage. Die clientseitige Verschlüsselung stellt sicher, dass Inhalt und Anhänge der E-Mail schon auf dem PC des Absenders sicher verschlüsselt werden und nur dieser die Schlüssel besitzt.

- Durch das Hinzufügen eines Ablaufdatums im DRACOON-Datenraum kann die Verfügbarkeit der E-Mail für den Empfänger zeitlich begrenzt werden, sodass sie ab einem bestimmten Zeitpunkt nicht mehr geöffnet oder heruntergeladen werden kann. Im Notfall lässt sich die Bereitstellung der E-Mail auch vorzeitig beenden – durch Löschen des Freigabe-Links.

- Absender und Empfänger können auf den Austausch von Schlüsseln, wie er bei der in Outlook enthaltenen Mail-Verschlüsselung (S/MIME) erforderlich ist, verzichten. Der Empfänger benötigt lediglich ein Kennwort.

Artikel nach Kategorien

- News (103)

- Compliance (93)

- Datenschutz & DSGVO (91)

- Produkt & Features (75)

- Wertvolle Tipps & Use Cases (71)

- Compliance, Datenschutz & DSGVO (59)

- Datenaustausch & Datentransfer (50)

- Gesundheitswesen (33)

- Finanzwesen (27)

- Integration & Partner (23)

- API (22)

- Finance (22)

- Behörden & Kommunen (18)

- THE NEXT STEP (18)

- Health (16)

- Valuable Tips & Use Cases (15)

- Human Resources (14)

- KRITIS (14)

- Steuerberater (13)

- Steuerberater, Wirtschaftsprüfer & Rechtsanwälte (13)

- Wirtschaftsprüfer & Rechtsanwälte (13)

- Auszeichnungen (11)

- Product & Features (8)

- Data Exchange & Data Transfer (7)

- Women in IT (5)

- Microsoft Office365 (4)

- Compliance, Data Privacy & GDPR (3)

- 6 Fragen an... (2)

- Authorities and Communes (2)

- Outlook (2)

- Teams & Co. (2)

Die 5 größten Datenschutzrisiken beim Einsatz von KI im Gesundheitswesen

Gesundheitsorganisationen, die künstliche Intelligenz einsetzen, stehen vor einem Sicherheitsparadox. KI-Systeme versprechen schnellere Diagnosen,...

Wie österreichische Fertigungsunternehmen geistiges Eigentum in Lieferketten schützen

Österreichische Fertigungsunternehmen stehen vor einer dauerhaften Herausforderung: den Schutz geistigen Eigentums, das sich durch komplexe,...

Egal, ob Bilder, Videos oder Dokumente: So versenden und verschlüsseln Sie Dateien

Was ist Dateiverschlüsselung? Dateiverschlüsselung ist ein kritischer Prozess, bei dem sensible Informationen in einen Code umgewandelt werden, um...

Von digitaler Signatur und Dokument-Versiegelung bis zu Benutzeraktivitäten und Ereignissen

DRACOON setzt auf erweiterte Compliance-Features Bei DRACOON hat sich einiges getan: Zum Jahreswechsel präsentieren wir zahlreiche neue Features, die...